यह अजीब है कि जीवन में कभी-कभी चीजें कैसे घटित होती हैं। मुझे वेबसाइटों की सुरक्षा और हैकिंग के आधुनिक तरीकों पर उडेमी पर एक अच्छा कोर्स मिला। अपने कौशल स्तर को बढ़ाकर, मैंने अपने ब्लॉग को वायरस से संक्रमित होने से रोका। सबसे अधिक संभावना है, वर्डप्रेस उपयोगकर्ताओं को किसी न किसी तरह से उन लक्षणों का सामना करना पड़ा है जिनका मैं नीचे वर्णन करूंगा। यदि नहीं, तो आप भाग्यशाली हैं. मैं खुद बहुत हूं कब कामैंने साइटों के साथ कुछ भी संलग्न नहीं किया, यह सोचकर कि वे अभी भी अपने वेब संसाधनों को संक्रमित करने में कैसे कामयाब रहीं। 2014 में, मैं मंचों पर संदेशों से आश्चर्यचकित था कि एक उत्कृष्ट आगंतुक वाली उनकी साइट बस संक्रमित थी और उसे ले जाया गया था।

और इसलिए, आज सुबह मुझे अपने होस्टर से एक पत्र मिला जिसने मुझे हैरान कर दिया। हां, मुझे सुखद आश्चर्य हुआ कि आईएचसी मैलवेयर की उपस्थिति के लिए साइटों की निगरानी करता है, लेकिन संदेश जिसमें कहा गया था कि एक फ़ाइल को मेरी जानकारी के बिना रातोंरात बदल दिया गया था और यह वायरल गतिविधि का संदेह था, जिससे अराजक भावनाएं पैदा हुईं। वस्तुतः यह मेरे संदेह की पुष्टि थी।

कुछ समय पहले, मुझे पता चला कि मीट्रिक में उन साइटों के बदलाव शामिल हैं जिन्हें मैं अपनी पोस्ट में शामिल नहीं कर सकता। जब मैंने ब्लॉग सर्च इंजन के माध्यम से इन लिंक्स को खोजने की कोशिश की, तो मुझे एक त्रुटि संदेश के साथ अपाचे पर पुनः निर्देशित किया गया। फिर भी, कुछ गड़बड़ होने का संदेह होने पर, मैं खोज में लग गया। सक्रिय थीम का php, जिसमें मैंने अस्पष्ट कोड देखा। फिर इसने मुझे स्तब्ध कर दिया, लेकिन समय की कमी के कारण मैंने और अधिक खोजबीन नहीं की। जैसा कि बाद में पता चला, यह व्यर्थ था। आख़िरकार, यह संक्रमण के लक्षणों में से एक था।

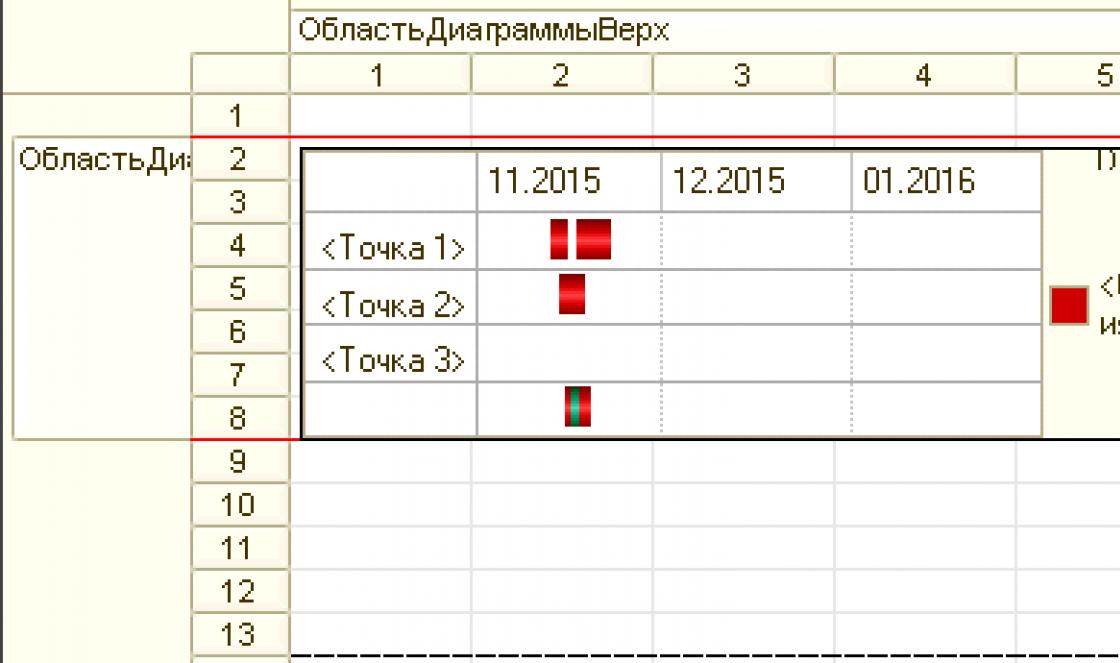

एन्कोडेड मैलवेयर का उदाहरण

इंटरनेट पर गंदगी फैलाने वाली विभिन्न सेवाओं के दुर्भावनापूर्ण कोड का पता लगाने के लिए मैंने मूर्खतापूर्वक उपकरणों पर भरोसा किया। उन सभी ने "खुशी से" मुझे सूचित किया कि साइट सुबह की ओस की तरह साफ थी।

एक विरोधाभासी स्थिति की कल्पना करें - एक गैर-कार्यशील खोज फ़ंक्शन है, अस्पष्ट PHP कोड है ताकि बदकिस्मत वेबमास्टर "उपहार" न देख सके, और एंटी-वायरस सेवाएं बस चुप हैं।

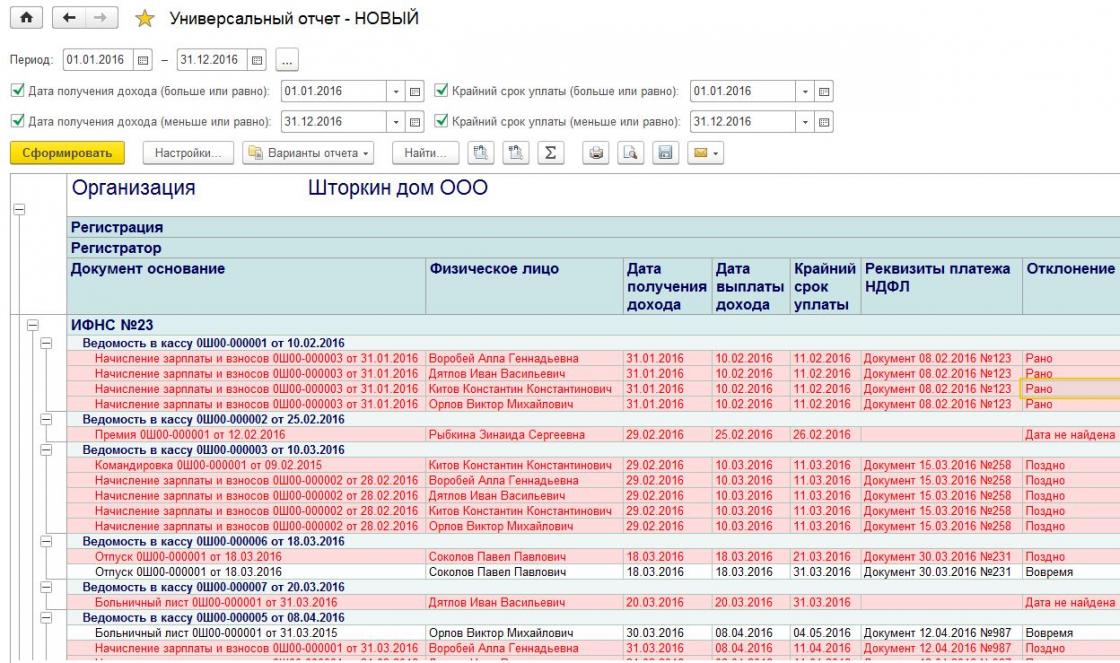

लेकिन आइए हम अपनी भेड़ों की ओर, या यूँ कहें कि साइटों की ओर लौटें। इन सभी साइटों पर मेरे पास दो-स्तरीय प्राधिकरण है। शायद इसने साइट को हैकर द्वारा छीने जाने से बचा लिया। search.php संक्रमित होने के दो दिन बाद, ihc.ru से एक अधिसूचना मेरे ईमेल पर आई जिसमें कहा गया था कि कुछ फ़ाइलें बदल दी गई हैं और यदि मैंने कुछ नहीं किया है, तो होस्टिंग द्वारा प्रदान किए गए एंटीवायरस से जांच करने की अनुशंसा की जाती है। खैर, अब इस एंटीवायरस का परीक्षण करने का अवसर आ गया है, यह अफ़सोस की बात है कि मेरी पसंदीदा साइट परीक्षण विषय के रूप में समाप्त हो गई :)

संक्षेप में कहें तो परीक्षा परिणाम ने मुझे काफी हैरान कर दिया। एंटीवायरस ने लगभग चालीस मिनट तक साइट को क्रॉल किया और फिर अपना "फैसला" भेजा। 42 फ़ाइलें संक्रमित थीं...

यह समय अपना सिर पकड़ लेने का था, यह सोचकर कि ऐसा कुछ कैसे हो सकता है। यह कहने की आवश्यकता नहीं है कि एक शोषण हुआ था। लेकिन उस पर बाद में।

उस स्थान का उपचार करना जरूरी था, लेकिन इसके लिए इसकी पूरी तरह से जांच की जानी थी। हाँ, यह बहुत आसान किया जा सकता था - डेटाबेस को डंप करें, छवियों को wp-content से स्थानांतरित करें और इसे नए स्थापित वर्डप्रेस इंजन पर पुनः अपलोड करें। लेकिन "आसान" का मतलब "बेहतर" नहीं है। वास्तव में, यह जाने बिना कि क्या बदला गया है, कोई यह उम्मीद कर सकता है कि पुन: अपलोड की गई साइट पर छेद दिखाई देगा। और फिर साइट का पूर्ण ऑडिट करने के लिए नवनिर्मित शर्लक होम्स बनने का समय आ गया था।

मैलवेयर ढूँढना एक जासूस होने जैसा है

ईमानदारी से कहूं तो, मुझे लंबे समय से ऐसा उत्साह और दिलचस्पी महसूस नहीं हुई। हां, होस्टिंग के एंटीवायरस ने मेरी बहुत मदद की, यह बताते हुए कि उसे किन फाइलों में बदलाव मिले। लेकिन यहां तक कि वह पूरी तरह से सब कुछ का पता लगाने में सक्षम नहीं था, क्योंकि कोड दुर्भावनापूर्ण जेएस का उपयोग करके अस्पष्टता और सामान्य हेक्स कोडिंग के बीच वैकल्पिक था। सहायक के रूप में सभी तृतीय-पक्ष टूल का उपयोग करते हुए, हाथ से बहुत कुछ करना आवश्यक था।

तो, आइए कोड संपादक लॉन्च करें और संक्रमित फ़ाइलों को देखें। वास्तव में, कोड में वे अपनी एन्क्रिप्टेड प्रकृति के कारण बहुत जल्दी "जल" जाते हैं। हालाँकि, हर जगह ऐसा नहीं है। ऐसा हुआ कि एक php फ़ाइल के कोड को पंक्ति दर पंक्ति पार्स करना और यह पता लगाना आवश्यक था कि इसमें क्या गलत है। मैं तुरंत कहूंगा कि थीम फ़ाइलों के साथ ऐसा हुआ। इस मामले में, मूल थीम फ़ाइलें तुलना के लिए बहुत उपयोगी होंगी यदि आप निश्चित नहीं हैं कि इस या उस फ़ंक्शन की आवश्यकता क्यों है (और एक सही ढंग से लिखे गए वायरस को जितना संभव हो उतना कम विरासत में मिलना चाहिए)।

लेकिन आइए हर चीज़ को क्रम से देखें। मैंने लेख की शुरुआत में वायरस द्वारा अस्पष्ट किए गए कोड का स्क्रीनशॉट पहले ही पोस्ट कर दिया है। संसाधन https://malwaredecoder.com/ का उपयोग करके आप इसे सुपाच्य रूप में डिकोड कर सकते हैं और इसका अध्ययन कर सकते हैं। मेरे मामले में, कुछ फ़ाइलों में इंजेक्शन था। आइए इस सब को नरक में मिटा दें।

हालाँकि, कभी-कभी आपके सामने एक संक्षिप्त कोड आ सकता है। एक नियम के रूप में, सूचकांक. php और wp-config. php. दुर्भाग्य से, मैंने ऐसे कोड का स्क्रीनशॉट नहीं लिया, क्योंकि उस समय मैंने कोई लेख लिखने की योजना नहीं बनाई थी। इस कोड से यह स्पष्ट था कि यह किसी विशिष्ट फ़ाइल को कॉल करने के लिए js-एन्कोडेड कोड था। हेक्साडेसिमल कोड को डिकोड करने के लिए, हम सेवा http://ddecode.com/hexdecoder/ का उपयोग करेंगे, जिसके साथ हम यह निर्धारित करेंगे कि फ़ाइल को wp-includes/Text/Diff/.703f1cf4.ico पर कॉल किया जा रहा है (मैंने पूरा छोड़ दिया है) पथ, सार महत्वपूर्ण है) . क्या आपको लगता है कि अपेक्षाकृत सरल कोडिंग के साथ, एक साधारण आइकन फ़ाइल में कॉल को कोड करना उचित है? मुझे लगता है कि उत्तर स्पष्ट है और नोटपैड का उपयोग करके इस "आइकन" को खोलें। स्वाभाविक रूप से, फिर से यह पूरी तरह से एन्कोडेड PHP फ़ाइल निकली। आइए इसे हटा दें.

स्पष्ट फ़ाइलों को साफ़ करने के बाद, आप उन फ़ाइलों पर आगे बढ़ सकते हैं जो इतनी स्पष्ट नहीं हैं - वर्डप्रेस थीम फ़ाइलें। यह वह जगह है जहां अस्पष्टता का उपयोग नहीं किया जाता है, आपको कोड को खंगालने की जरूरत है। वास्तव में, यदि आप नहीं जानते कि डेवलपर का मूल उद्देश्य क्या था, तो यह कार्य बहुत रचनात्मक है, हालाँकि इसे बहुत जल्दी हल किया जा सकता है। यदि आपने थीम कोड नहीं बदला है, तो संक्रमित फ़ाइलों को बदलना (एंटीवायरस ने उन्हें सटीक रूप से पहचान लिया है) और आगे बढ़ना आसान है। या आप मेरी तरह कुछ खोजबीन कर सकते हैं और पाएंगे कि अक्सर इस प्रकार के वायरस फ़ंक्शन में जोड़े जाते हैं। php बिल्कुल बायाँ फ़ंक्शन है, जिसमें संभवतः sql तक पहुँचने के लिए कोड होगा। मेरे मामले में यह इस तरह दिखता है (स्वरूपण अपरिवर्तित छोड़ दिया गया है):

$sq1='SELECT DISTINCT ID, post_title, post_content, post_password, comment_ID, comment_post_ID, comment_author, comment_date_gmt, comment_approved, comment_type, SUBSTRING(comment_content,1,$src_length) AS com_excerpt FROM $wpdb->टिप्पणियाँ बाएँ बाहरी जुड़ाव $wpdb-> पोस्ट चालू ($wpdb->comments.comment_post_ID=$wpdb->posts.ID) जहां comment_approved=\"1\" और comment_type=\"\" A ND post_author=\"li".$sepr"vethe"। $comment_types।"mes"। "\" और comment_date_gmt >= CURRENT_TIMESTAMP() comment_date_gmt DESC LIMIT $src_count द्वारा ऑर्डर करें";

हम पहले ही साफ़ कर चुके हैं कि यह चयन कहां जाता है. इसलिए, हम शांति से देखते हैं कि यह कोड किस फ़ंक्शन में है और इस पूरे फ़ंक्शन को हटा दें - यह मैलवेयर द्वारा असाइन किया गया था। लेकिन, फिर से, पूरी फ़ाइल को ओवरराइट करना बहुत आसान और बेहतर है तैयार विषयअगर आपको किसी चीज़ के टूटने का डर है.

खैर, अंतिम चरण साइट उपयोगकर्ताओं की संख्या की जांच करना है। मैं हमेशा अपनी सभी वेबसाइटें स्वयं चलाता हूँ। तदनुसार, कोई अन्य उपयोगकर्ता नहीं हो सकता और न ही होना चाहिए। हालाँकि, संक्रमण को देखते हुए, यह अनुमान लगाना आसान है कि वे साइट को चुराने और व्यवस्थापक अधिकारों के साथ अपना स्वयं का उपयोगकर्ता बनाने का प्रयास करेंगे। मेरे मामले में यह wp.service.controller.2wXoZ निकला। आइए इसे हटा दें.

बहुत सारा काम हो चुका है, लेकिन क्या कोई निकास है? आइए एंटीवायरस से दोबारा जांच करें, जो रिपोर्ट करता है कि कोई और वायरस नहीं पाया गया है। बस, साइट ठीक हो गई है.

परिणाम

जैसा कि आप देख सकते हैं, किसी साइट को ठीक करना काफी सरल है, हालांकि इसमें समय लगता है। उपचार के बाद भविष्य में ऐसी स्थितियों को रोकने के लिए यह आवश्यक है। आपको बस कुछ ही कदम उठाने होंगे:

मैंने यह दिखाने के लिए अपने उदाहरण का उपयोग करने का प्रयास किया कि आप वर्डप्रेस साइट को कैसे ठीक कर सकते हैं। Ihc.ru पर एंटीवायरस केवल एक मैलवेयर स्कैनर है। लेकिन उन्होंने काम को भी अच्छे से सरल बना दिया. हालाँकि, भले ही आपकी होस्टिंग में ऐसी कोई सेवा न हो, आप संक्रमण की पहचान करने और उसे रोकने के लिए उपरोक्त एल्गोरिदम का उपयोग कर सकते हैं।

वर्डप्रेस सूचना संसाधनों और ब्लॉगों के लिए सबसे लोकप्रिय प्लेटफार्मों में से एक है। इसलिए, वर्डप्रेस साइट की सुरक्षा उन लोगों के लिए चिंता का विषय है, जो अपने इंटरनेट प्रोजेक्ट को बढ़ावा देने में कामयाब रहे हैं, उन्होंने इससे पैसा कमाना सीख लिया है।

अपनी साइट को घुसपैठियों से बचाना इसलिए भी महत्वपूर्ण है क्योंकि किसी भी अन्य प्लेटफ़ॉर्म की तुलना में वर्डप्रेस पर संक्रमण का ख़तरा अधिक होता है। कई कार्यात्मक प्लगइन्स, उपलब्ध एप्लिकेशन और डिज़ाइन थीम कमजोर बिंदु हैं जो इस सीएमएस को असुरक्षित बनाते हैं।

वेब सुरक्षा विशेषज्ञों के विश्लेषण के अनुसार, 2015 में अकेले वर्डप्रेस इंजन में 240 से अधिक स्पष्ट कमजोरियाँ थीं। तृतीय-पक्ष प्लगइन्स और थीम 54% शेल, बैकडोर और स्पैम लिंक से संक्रमित निकले - इस स्थिति में वर्डप्रेस साइट को हैक करना हैकर्स के लिए कोई समस्या नहीं है।

वर्डप्रेस साइट की प्रभावी सुरक्षा - कहां से शुरू करें?यदि आपको थोड़ा सा भी संदेह है कि कोई वर्डप्रेस साइट हैक हो गई है, तो आपको इसे किसी प्रकार के एंटीवायरस प्रोग्राम से जांचना होगा। सुरक्षा जाल के रूप में, विशेष आधिकारिक WP प्लगइन्स का अक्सर उपयोग किया जाता है, उदाहरण के लिए, एंटीवायरस, वर्डफेंस सिक्योरिटी या एक्सप्लॉइट स्कैनर। हालाँकि, यह सरल सॉफ़्टवेयर अक्सर सामान्य, कार्यशील कोड तत्वों को संदिग्ध टुकड़े समझ लेता है। इसलिए, पहले से इंस्टॉल किए गए फ़ाइल-दर-फ़ाइल टेम्पलेट की तुलना करके स्कैन परिणामों को मैन्युअल रूप से देखना बेहतर है।

अपनी वर्डप्रेस वेबसाइट को वायरस और डीडीओएस हमलों से सफलतापूर्वक बचाने के लिए, आपको बस कुछ सरल नियमों का पालन करना होगा।

- आधिकारिक वर्डप्रेस संसाधनों से जुड़े विश्वसनीय स्रोतों से थीम और एक्सटेंशन डाउनलोड करें।

- वेबसाइटों पर इंस्टॉल किए गए प्लगइन्स और थीम के संस्करणों को समय-समय पर अपडेट करें।

- अप्रयुक्त प्लगइन्स को हटा दें और थीम डिज़ाइन करें, उनके संक्रमित होने की प्रतीक्षा किए बिना।

यदि संक्रमण पहले ही हो चुका है तो सभी निवारक उपाय बेकार हैं। इंजन में दुर्भावनापूर्ण कोड का पता लगाने के बाद, निम्नलिखित कदम उठाने की अनुशंसा की जाती है:

1) जहां संभव हो पासवर्ड में आमूल-चूल परिवर्तन करें। होस्टिंग, एडमिन, एफ़टीपी और डेटाबेस के लिए जिम्मेदार फ़ाइल सिस्टम के हिस्से और यहां तक कि मेल के लिए जहां साइट पर सभी कार्यों के बारे में सूचना सूचनाएं प्राप्त होती हैं, के लिए नए पासवर्ड के साथ आने की सलाह दी जाती है।

2) वर्डप्रेस वायरस के लिए किसी साइट की सक्रिय स्कैनिंग टेम्प्लेट में दुर्भावनापूर्ण कोड की खोज से शुरू होती है। ऐसा करने के लिए, मेनू के माध्यम से " उपस्थिति» -> "संपादक" आपको खोज बार में दुर्भावनापूर्ण कोड का हिस्सा टाइप करना चाहिए। आपको प्रत्येक टेम्प्लेट में खोजना होगा, शीर्षक से शुरू करना होगा और टिप्पणियों को छोड़ना नहीं होगा। कोड के सभी संदिग्ध अनुभागों को सावधानीपूर्वक हटा दिया जाना चाहिए (ताकि टेम्पलेट के निष्पादन योग्य प्रोग्राम को नुकसान न पहुंचे)।

3) साइट के फ़ाइल भाग की सामग्री में एक दुर्भावनापूर्ण स्क्रिप्ट की खोज करने के लिए, आपको अपने डेस्कटॉप पीसी पर फ़ाइलें डाउनलोड करने की आवश्यकता होगी (यह फ़ाइलज़िला प्रोग्राम का उपयोग करके आसानी से किया जाता है)। फिर, टोटलकमांडर (एक अन्य उपयोगी प्रोग्राम) का उपयोग करके, आपको डाउनलोड की गई फ़ाइल को स्कैन करना होगा, संक्रमित फ़ाइलों की एक सूची प्राप्त करनी होगी।

5) इसी तरह, सभी वर्डप्रेस साइटों को एक ही होस्टिंग पर मौजूद वायरस के लिए जांचने की सलाह दी जाती है। सफाई के बाद, आपको साइट से पृष्ठों के स्रोत कोड की जांच करनी होगी, यह सुनिश्चित करते हुए कि सभी संक्रमण समाप्त हो गए हैं।

अपनी वर्डप्रेस साइट पर स्पैम को कैसे हराएंस्पैम से निपटने के लिए, वेबमास्टर उपयुक्त प्लगइन्स का उपयोग करते हैं। वर्डप्रेस साइटों से जंक साफ़ करने वाले शीर्ष सॉफ़्टवेयर में Akismet प्लगइन है। समान एक्सटेंशन पर इसका लाभ यह है कि स्पैम से बचाने के लिए, यह अब उबाऊ कैप्चा का उपयोग नहीं करता है, बल्कि स्पैम लिंक के अपने (और काफी व्यापक) डेटाबेस के विरुद्ध उपयोगकर्ताओं द्वारा छोड़ी गई टिप्पणियों की जांच करता है।

Akismet को सक्रिय करने के लिए, आपको प्लगइन की आधिकारिक वेबसाइट पर पंजीकरण करना होगा और एपीआई कुंजी डाउनलोड करनी होगी ( विस्तृत निर्देशइंटरनेट पर पाया जा सकता है)।

वायरसडी - हैक और कमजोरियों के खिलाफ अच्छी वर्डप्रेस सुरक्षा

वर्डप्रेस साइट की स्वतंत्र, मैन्युअल सुरक्षा काफी परेशानी भरी और समय लेने वाली है। इसलिए, अनुभवी वेबमास्टर्स ध्यान दें कि वायरसडी डेवलपमेंट टीम का एंटी-वायरस उत्पाद इंटरनेट संसाधनों को हैकिंग से बचाने में प्रभावी रूप से मदद करता है।

वायरसडी सिर्फ एक स्कैनर नहीं है जो किसी वेबसाइट पर कमजोरियों का पता लगाता है।

6 सर्वश्रेष्ठ सुरक्षा प्लगइन्सयह किसी भी वेबसाइट पर दुर्भावनापूर्ण कोड से निपटने के लिए एक संपूर्ण, सार्वभौमिक उपकरण है।

वायरसडी का लाभ इसकी सरलता और उपयोग में आसानी है। शुरुआत के लिए सक्रिय कार्यबस एंटीवायरस उत्पाद के आधिकारिक पृष्ठ पर पंजीकरण करें, साइट को सिस्टम में जोड़ें और सिंक्रोनाइज़ेशन फ़ाइल को अपने संसाधन के रूट फ़ोल्डर में अपलोड करें।

वायरसडाई न केवल संक्रमित फ़ाइलों को खोजता है, बल्कि उन्हें स्वचालित रूप से ठीक भी करता है। उपचार आंतरिक कार्यक्षमता के "ब्रेकडाउन" के बिना किया जाता है, जो उन वेबमास्टरों के लिए महत्वपूर्ण है जिन्होंने साइट को विकसित करने और प्रचारित करने में बहुत प्रयास और समय का निवेश किया है।

वायरस एक दुर्भावनापूर्ण कोड है जिसे किसी वेबसाइट के संचालन को बाधित करने या किसी गोपनीय डेटा को गुप्त रूप से किसी बाहरी स्रोत पर स्थानांतरित करने के लिए डिज़ाइन किया गया है।

वर्डप्रेस में वायरस क्यों आते हैं?एक कामकाजी वेबसाइट बनाने की सुविधाजनक और तेज़ प्रक्रिया के लिए धन्यवाद, मुफ़्त वर्डप्रेस प्लेटफ़ॉर्म ने न केवल ब्लॉगर्स, बल्कि वेब डेवलपर्स के बीच भी काफी लोकप्रियता हासिल कर ली है। बड़ी संख्या में मुफ्त प्लगइन्स और थीम आपको न केवल एक साधारण समाचार साइट बनाने की अनुमति देते हैं, बल्कि एक ऑनलाइन स्टोर या ऑनलाइन सिनेमा भी बनाते हैं। लेकिन इस सीएमएस पर आधारित बड़ी संख्या में साइटों में कुछ सुरक्षा कमजोरियां हैं। प्लगइन्स और थीम सबसे अधिक संवेदनशील हैं।

किसी वेबसाइट पर वायरस का पता कैसे लगाएं?दुर्भावनापूर्ण कोड की उपस्थिति जल्द ही या बाद में स्वयं ज्ञात हो जाएगी: गलत ट्रैफ़िक आँकड़े, तृतीय-पक्ष संसाधनों पर पुनर्निर्देशन, तृतीय-पक्ष विज्ञापन लिंक या अन्य सामग्री की उपस्थिति, दुर्भावनापूर्ण कोड की उपस्थिति के बारे में खोज इंजन संदेश, "ब्रेक" साइट का संचालन, आदि।

वायरस कैसे हटाएं?सबसे पहले, आपको यह निर्धारित करना होगा कि वायरस कहाँ छिपा है। दुर्भावनापूर्ण कोड पेश करने के लिए सबसे आम स्थान प्लगइन्स और थीम हैं। वर्डप्रेस फ़ाइलों को स्वयं भी संशोधित किया जा सकता है।

यह तुरंत ध्यान दिया जाना चाहिए कि किसी भी कार्रवाई से पहले आपको साइट का पूरा बैकअप बनाना चाहिए।

1. वर्डप्रेस, थीम और प्लगइन्स को अपडेट करें नवीनतम संस्करण.

2. अप्रयुक्त थीम और प्लगइन्स को हटा दें।

3. साइट निर्देशिका में तृतीय-पक्ष फ़ाइलों की उपस्थिति की जाँच करें (तुलना के लिए, आप आधिकारिक वर्डप्रेस वेबसाइट से इंजन की एक प्रति डाउनलोड कर सकते हैं)।

4. संशोधित फ़ाइलों की तिथियों को ट्रैक करें। उदाहरण के लिए, मुख्य वर्डप्रेस निर्देशिकाएँ wp-includes, wp-admin हैं। उनकी निर्माण तिथि समान होनी चाहिए. यदि उनमें बाद की निर्माण तिथि वाली एक या अधिक फ़ाइलें हैं, तो आपको उनकी सामग्री की तुलना इंजन की डाउनलोड की गई प्रतिलिपि से करनी चाहिए और पता लगाना चाहिए कि अतिरिक्त कोड टुकड़े क्या हैं।

3 सर्वश्रेष्ठ वर्डप्रेस सुरक्षा प्लगइन्सएक्सप्लॉइट स्कैनर प्लगइन का उपयोग करके तृतीय-पक्ष कोड की उपस्थिति की जाँच करें। इंस्टॉलेशन और सक्रियण के बाद, एडमिन पैनल टूल्स -> एक्सप्लॉइट स्कैनर पर जाएं, रन द स्कैन बटन पर क्लिक करें।

स्कैन पूरा होने के बाद, प्लगइन परिणाम प्रदर्शित करेगा। आपको जानकारी का ध्यानपूर्वक अध्ययन करना चाहिए। ध्यान दें कि प्लगइन स्वयं कुछ भी ठीक नहीं करता या हटाता नहीं है। इस प्रक्रिया को मैन्युअल रूप से करना होगा.

6. पेजों और पोस्टों की समीक्षा करें. यदि आपको कहीं कुछ संदिग्ध जानकारी दिखाई देती है, तो आप उसे संपादन के लिए खोलकर आसानी से हटा सकते हैं।

7. थीम ऑथेंटिसिटी चेकर (टीएसी) प्लगइन का उपयोग करके थीम की जांच करें। एडमिन पैनल में प्लगइन इंस्टॉल और सक्रिय करने के बाद, Appearance -> TAC पर जाएं। विंडो में आपको साइट पर मौजूद विषयों की सूची और उनमें समस्याओं की उपस्थिति/अनुपस्थिति दिखाई देगी।

8. साइट की रूट डायरेक्टरी में .htaccess फ़ाइल की जाँच करना। इस फ़ाइल को एक्सप्लोर करते समय, आपको तृतीय-पक्ष लिंक पर ध्यान देने की आवश्यकता है। किसी अज्ञात साइट के लिंक का एक उदाहरण निम्नलिखित कोड होगा:

RewriteCond %(HTTP_REFERER) .*yandex.* RewriteRule ^(.*)$ http://unknownsite.com/

अपनी वेबसाइट को वायरस से कैसे बचाएं?1. कभी भी डिफ़ॉल्ट व्यवस्थापक नामों जैसे व्यवस्थापक, व्यवस्थापक का उपयोग न करें।

2. एक कैप्चा स्थापित करें (उदाहरण के लिए, बेस्टवेबसॉफ्ट द्वारा Google कैप्चा (reCAPTCHA)), जो साइट पर फॉर्मों के लिए पासवर्ड अनुमान लगाने से बचाएगा।

3. साइट उपयोगकर्ताओं के पासवर्ड में कम से कम 8 अक्षर होने चाहिए।

4. नियमित रूप से बनाएं बैकअपसाइट, इसलिए यह आपको दुर्घटना की स्थिति में साइट को शीघ्रता से पुनर्स्थापित करने की अनुमति देगा।

5. प्लगइन्स केवल आधिकारिक वर्डप्रेस रिपॉजिटरी से इंस्टॉल करें।

6. हमेशा इंजन, प्लगइन्स और थीम को नवीनतम संस्करणों में अपडेट करें।

7. यदि आवश्यक न हो तो साइट पर उपयोगकर्ताओं के लिए पंजीकरण/टिप्पणी बंद कर दें।

8. रूट साइट से जहां आपके इंजन का संस्करण संग्रहीत है, readme.html फ़ाइल को हटा दें।

9. साइट की सुरक्षा स्थिति से हमेशा अवगत रहने के लिए अपनी साइट को सर्च इंजन एडमिन पैनल में पंजीकृत करें।

10. निर्देशिकाओं और साइट फ़ाइलों के अधिकारों की जाँच करें। सभी निर्देशिकाओं के लिए वे 755 होने चाहिए (केवल wp-content की अनुमतियाँ 777 हैं), फ़ाइलों के लिए - 644।

उनसे हमारे टेलीग्राम चैनल "वर्डप्रेस कम्युनिटी" के विशेषज्ञों से पूछें

नमस्कार दोस्तों। लेख मुख्य रूप से वर्डप्रेस इंजन का उपयोग करने वाले ब्लॉगों से संबंधित है। आज मैं आपके कंप्यूटर और साइट दोनों के लिए एक महत्वपूर्ण विषय पर बात करना चाहूंगा। अर्थात्. क्या मुझे साइट पर एंटीवायरस इंस्टॉल करने की आवश्यकता है?

आपकी वेबसाइट पर दुर्भावनापूर्ण कोड का पता लगाने के लिए 9 वर्डप्रेस प्लगइन्सकई वेबसाइट मालिक बस इस तथ्य पर ध्यान नहीं देते हैं कि उनकी परियोजनाएँ फ़ाइलों का एक संग्रह है जो एक सर्वर पर होस्ट की जाती हैं और वायरस के हमलों के अधीन हैं।

बदले में, सर्वर वास्तव में एक बहुत बड़ा कंप्यूटर है, जो व्यावहारिक रूप से आपके होम पीसी से अलग नहीं है। समान ऑपरेटिंग सिस्टम, फ़ाइल संरचना, और इसलिए, एंटीवायरस के कुछ संस्करण, हैकर्स से सुरक्षा आदि भी वहां स्थापित हैं। लेकिन वे हर किसी से हर चीज़ की रक्षा नहीं कर सकते।

अधिकांश कंप्यूटर मालिक विभिन्न एंटीवायरस स्थापित करके अपनी मशीनों को वायरस से बचाते हैं, क्योंकि कोई भी नहीं चाहता कि उनके पीसी पर ढीठ, दुर्भावनापूर्ण फ़ाइल खाने वाले दिखाई दें। लेकिन वेबसाइटों और ब्लॉगों के बारे में क्या? एक ही स्थिति।

आइए चारों ओर देखें और समझें कि यदि आपकी वेबसाइट या ब्लॉग पर, कहीं, किसी फ़ाइल में, या कहीं और, कोई वायरस आ जाता है और आपकी साइट को धीमा करना शुरू कर देता है, तो सबसे अच्छा, और सबसे खराब स्थिति में, यह उन फ़ाइलों को हटाना शुरू कर देता है जो उसे पसंद हैं। ऐसे में आपके अलावा किसी को इसकी परवाह नहीं होगी. और यदि आप अपनी वेबसाइट के एक देखभाल करने वाले मालिक हैं, तो अपनी वेबसाइट पर एक एंटीवायरस स्थापित करके उसे वायरस से सुरक्षित रखें, हमारे मामले में, एक वर्डप्रेस वेबसाइट के लिए एक एंटीवायरस।

आइए चारों ओर देखें और समझें कि यदि आपकी वेबसाइट या ब्लॉग पर, कहीं, किसी फ़ाइल में, या कहीं और, कोई वायरस आ जाता है और आपकी साइट को धीमा करना शुरू कर देता है, तो सबसे अच्छा, और सबसे खराब स्थिति में, यह उन फ़ाइलों को हटाना शुरू कर देता है जो उसे पसंद हैं। ऐसे में आपके अलावा किसी को इसकी परवाह नहीं होगी. और यदि आप अपनी वेबसाइट के एक देखभाल करने वाले मालिक हैं, तो अपनी वेबसाइट पर एक एंटीवायरस स्थापित करके उसे वायरस से सुरक्षित रखें, हमारे मामले में, एक वर्डप्रेस वेबसाइट के लिए एक एंटीवायरस।

और इसलिए, यदि आपने अभी तक अपनी वेबसाइट को वायरस से सुरक्षित नहीं किया है, तो आइए इसे एक साथ करें। हमारा जो एंटीवायरस इंस्टॉल करना होता है उसे "एंटीवायरस" कहा जाता है। "साइट कंट्रोल पैनल" पर जाएं, साइड पैनल में "प्लगइन्स", "नया जोड़ें" चुनें, फिर "प्लगइन खोजें" लाइन में, प्लगइन का पहले से कॉपी किया गया नाम "एंटीवायरस" दर्ज करें या पेस्ट करें, इसे इंस्टॉल करें। और इसे सक्रिय करें.

प्लगइन सेटअपइस प्लगइन को कॉन्फ़िगर करने के लिए, हमें "पैरामीटर" अनुभाग पर जाना होगा, और पहली चीज़ जो हमें करने की ज़रूरत है वह आपकी साइट की थीम को स्कैन करना है। ऐसा करने के लिए, "मैन्युअल स्कैन" बटन पर क्लिक करें और एंटीवायरस आपकी साइट को स्कैन करता है।

यदि स्कैनिंग के बाद वायरस का पता चलता है, तो आपको इसकी जांच करने की आवश्यकता है। Ctrl+f दबाएँ और "छिपा हुआ" शब्द खोजें - छिपा हुआ पाठ।

यदि यह नहीं है, तो प्रत्येक टैब पर आपको "यह वायरस नहीं है" पर क्लिक करना होगा और फिर से स्कैन करना होगा, सफल स्कैन के बाद, आपको दैनिक स्कैनिंग के लिए बॉक्स को चेक करना होगा, वह ईमेल पता दर्ज करना होगा जिस पर रिपोर्ट कब भेजी जाएगी वायरस दिखाई देते हैं, और "परिवर्तन सहेजें" पर क्लिक करें

यदि "छिपा हुआ" शब्द मौजूद है, तो आपको फ्रीलांसरों की ओर मुड़ने की जरूरत है, क्योंकि आप अपने दम पर कुछ भी करने की संभावना नहीं रखते हैं।

पी.एस.: आपके इंस्टालेशन के लिए शुभकामनाएँ, दोस्तों।

"क्या आप जल्दी से इंटरनेट पर शुरुआत करना चाहते हैं?"देखें यह कैसे करना है

हैकर्स वेबसाइटों को वायरस से संक्रमित क्यों करते हैं?

वर्डप्रेस वेबसाइट के लिए एंटीवायरस!यहां कई विकल्प हैं, यह ब्लैक एसईओ हो सकता है (वायरस साइट कोड में अन्य साइटों के लिंक जोड़ता है), या यह एक छिपा हुआ रीडायरेक्ट हो सकता है जो आपके कुछ आगंतुकों को अन्य साइटों पर रीडायरेक्ट करता है, या, ब्राउज़र कमजोरियों का उपयोग करके, वायरस हार्ड ड्राइव से जानकारी चुराने के लिए उपयोगकर्ताओं के कंप्यूटर को संक्रमित करता है। साथ ही, आपके व्यवसाय को इंटरनेट से बाहर करने के लिए प्रतिस्पर्धियों द्वारा वायरस हमले का आदेश दिया जा सकता है।

वर्डप्रेस साइट को वायरस से साफ करना एक ऐसी प्रक्रिया है जिसके लिए php, html, जावास्क्रिप्ट के क्षेत्र में विशेष ज्ञान और वर्डप्रेस संरचना की समझ की आवश्यकता होती है। मुझे बार-बार वायरस संक्रमण और वेबसाइट हैकिंग का सामना करना पड़ा है, और मैं हमेशा समस्या को हल करने में कामयाब रहा हूं।

अक्सर, अकेले वायरस की सफ़ाई ही पर्याप्त नहीं हो सकती क्योंकि... वह भेद्यता जिसके माध्यम से वायरस साइट में प्रवेश करते हैं, बंद नहीं होती है, और वे फिर से वापस आ सकते हैं। यदि आपकी साइट पर वायरस का हमला हुआ है, तो मैं साइट सुरक्षा ऑडिट का आदेश देने की सलाह देता हूं, जिसके परिणामस्वरूप कमजोरियों को दूर करने के लिए सुधार करना संभव होगा।

हमारे साझेदार मॉनिटरस प्रो की वेबसाइट पर, आप मुफ्त में वायरस के लिए साइट की जांच कर सकते हैं। यह सेवा Yandex, Google, Roskomnadzor, स्पैम और एंटी-वायरस डेटाबेस की ब्लैकलिस्ट में किसी साइट की उपस्थिति की जाँच करती है। यह मोबाइल और खोज रीडायरेक्ट की उपस्थिति का भी पता लगाएगा।

इससे पहले कि आप यह समझें कि वर्डप्रेस साइट को कैसे साफ किया जाए, आपको यह समझने की जरूरत है कि वास्तव में हम किससे निपटेंगे। व्यापक अर्थ में, "वायरस" की अवधारणा का अर्थ दुर्भावनापूर्ण सॉफ़्टवेयर है जो वेब संसाधन के मालिक को कुछ नुकसान पहुंचा सकता है। इस प्रकार, हमलावरों द्वारा इंजन स्क्रिप्ट में एम्बेड किए गए लगभग किसी भी कोड को इस श्रेणी में शामिल किया जा सकता है। ये छिपे हुए लिंक हो सकते हैं जो खोज परिणामों में निराशा पैदा करते हैं, बैकडोर जो हैकर को व्यवस्थापक पहुंच प्रदान करते हैं, या जटिल डिजाइन, साइट को एक ज़ोंबी नेटवर्क नोड और यहां तक कि एक बिटकॉइन माइनर में बदलना। हम इस बारे में बात करेंगे कि विभिन्न क्षमताओं के वायरस को कैसे पहचाना जाए और कैसे खत्म किया जाए, साथ ही उनसे कैसे बचाव किया जाए।

पिछले लेखों में उल्लिखित कई युक्तियाँ आपकी साइट को संक्रमण से बचा सकती हैं। उदाहरण के लिए, "संक्रमण" पायरेटेड टेम्प्लेट और प्लगइन्स में पाया जा सकता है; ऐसे घटकों की पूर्ण अस्वीकृति सुरक्षा के दृष्टिकोण से एक महत्वपूर्ण कदम है। हालाँकि, कई और विशिष्ट बारीकियाँ हैं।

1. एक विश्वसनीय एंटीवायरस स्थापित करेंएक दुर्भावनापूर्ण प्रोग्राम न केवल बाहर से पेश किया जा सकता है; संक्रमण का स्रोत वह कंप्यूटर भी हो सकता है जिससे परियोजना संचालित की जाती है। आधुनिक ट्रोजन न केवल एफ़टीपी पासवर्ड चुरा सकते हैं, बल्कि स्वयं निष्पादन योग्य कोड भी डाउनलोड कर सकते हैं, या सीएमएस फ़ाइलों को संशोधित कर सकते हैं, जिसका अर्थ है कि आपके वेब संसाधन की सुरक्षा सीधे आपके कार्य मशीन की सुरक्षा पर निर्भर करती है।

आईटी बाजार कई एंटीवायरस पेश करता है। हालाँकि, सबसे स्मार्ट विकल्प उत्पाद हैं बड़ी कंपनियां:

● घरेलू उत्पादों में, अग्रणी पदों पर कास्परस्की लैब और डॉ. के प्रस्तावों का कब्जा है। वेब.

● विदेशियों में वाणिज्यिक समाधानआप सिमेंटेक कॉरपोरेशन की नॉर्टन लाइन और लोकप्रिय ईएसईटी एनओडी को उजागर कर सकते हैं;

● अगर हम मुफ्त विकल्पों की बात करें तो अवास्ट और कोमोडो यहां निर्विवाद नेता हैं।

यदि संदिग्ध गतिविधि का पता चलता है (इंजन त्रुटियाँ, ब्रेक, पॉप-अप और तृतीय-पक्ष बैनर), तो सबसे सरल चीज़ जो आप सोच सकते हैं वह है एक ऑनलाइन स्कैनर के माध्यम से संसाधन को चलाना जो संक्रमण के तथ्य को निर्धारित कर सकता है। यहां निर्विवाद नेता VirusTotal है, जोvirustotal.com पर स्थित है। इसका उपयोग करने के लिए, बस "यूआरएल पता" टैब पर जाएं, जिस लिंक में आप रुचि रखते हैं उसे दर्ज करें और "चेक करें!" बटन पर क्लिक करें।

कुछ समय बाद, सिस्टम निम्नलिखित सामग्री के साथ एक रिपोर्ट जारी करेगा:

यह स्पष्ट किया जाना चाहिए: वायरसटोटल एक स्वतंत्र परियोजना नहीं है, बल्कि एक प्रकार का एंटी-वायरस स्कैनर एग्रीगेटर है। इस संबंध में, एक साथ 67 सिस्टम पर वायरस के लिए वर्डप्रेस की जांच करना संभव हो जाता है। निस्संदेह लाभ एक विस्तृत रिपोर्ट है जो सभी समर्थित सेवाओं पर डेटा प्रदान करती है। आखिरकार, एंटीवायरस झूठे अलार्म बजाने के बहुत शौकीन हैं, इसलिए भले ही पता लगाने की दर आदर्श से भिन्न हो (उदाहरण के लिए, 3/64), इसका मतलब यह नहीं है कि संसाधन संक्रमित है। मुख्य रूप से बड़े खिलाड़ियों (Kaspersky, McAfee, Symantec NOD32 और अन्य) पर ध्यान दें; छोटी कंपनियाँ अक्सर कोड के कुछ अनुभागों को खतरनाक मानती हैं - इसे गंभीरता से न लें!

3. Yandex.Webmaster का उपयोग करेंआपने संभवतः देखा होगा कि खोज परिणामों में कुछ लिंक एक चेतावनी संदेश के साथ प्रदान किए जाते हैं: "साइट आपके कंप्यूटर को ख़तरा पहुंचा सकती है।" मोबाइल डिवाइस" तथ्य यह है कि खोज इंजन के पास दुर्भावनापूर्ण कोड का पता लगाने, संभावित जोखिम के बारे में उपयोगकर्ताओं को सूचित करने के लिए अपने स्वयं के एल्गोरिदम हैं। क्या हो रहा है इसके बारे में जागरूक रहने और सबसे पहले सूचनाएं प्राप्त करने के लिए, बस वेबमास्टर सेवा में पंजीकरण करें। आप सभी आवश्यक जानकारी "सुरक्षा" टैब पर देख सकते हैं:

यदि किसी खतरे का पता चलता है, तो संक्रमित पृष्ठों के बारे में जानकारी यहां प्रदर्शित की जाएगी। दुर्भाग्य से, वायरस के लिए वर्डप्रेस की चयनात्मक स्कैनिंग असंभव है - यैंडेक्स इसे स्वतंत्र रूप से स्कैन करता है, इसके अलावा, सभी डाउनलोड किए गए वेब दस्तावेज़ नमूने में शामिल नहीं हैं, लेकिन उनमें से केवल एक हिस्सा, यादृच्छिक रूप से निर्धारित किया गया है।

4. Google रिपोर्ट जांचेंसबसे लोकप्रिय खोज इंजनदुनिया में निगरानी का एक और भी सरल तरीका प्रदान करता है - बस google.com/transparencyreport/safebrowsing/diagnostic/?hl=ru लिंक का पालन करें, और उपयुक्त फ़ील्ड में रुचि की साइट का पता दर्ज करें। आप संसाधन पर व्यापक डेटा प्राप्त करेंगे और देखेंगे कि क्या Google को दुर्भावनापूर्ण स्क्रिप्ट का पता लगाने के संबंध में कोई शिकायत है:

आइए सामान्य अनुशंसाओं से विशिष्ट अनुशंसाओं की ओर आगे बढ़ें। आइए दुर्भावनापूर्ण कोड के सामान्य वेरिएंट से शुरू करें - बाहरी यूआरएल की शुरूआत और लक्ष्य वेब संसाधन पर रीडायरेक्ट। दुर्भाग्य से, ब्लैक हैट एसईओ अभी भी लोकप्रिय है, जिसका अर्थ है कि हैकर निष्क्रिय नहीं बैठे हैं, सौभाग्य से यह कार्य सबसे सरल में से एक है। आइए इसे क्रम से सुलझाएं।

1. तृतीय-पक्ष संसाधनों पर पुनर्निर्देशित करेंस्थिति की कल्पना करें: आप अपनी खुद की वेबसाइट पर जाते हैं, लेकिन आपको तुरंत किसी अन्य "अवकाश" निर्देशिका, या विदेशी मुद्रा पर पैसा बनाने की पेशकश करने वाले लैंडिंग पृष्ठ पर स्थानांतरित कर दिया जाता है। इसका लगभग निश्चित रूप से मतलब है कि वेब संसाधन हैक कर लिया गया है, और .htaccess में कई नई लाइनें दिखाई दी हैं। उपचार सरल है: फ़ाइल खोलें, उस पते वाले निर्देश ढूंढें जिस पर पुनर्निर्देशन किया गया है, और फिर उन्हें हटा दें। तो, एक सशर्त malwaresite.com के लिए, आवश्यक निर्माण इस प्रकार हो सकते हैं:

| < IfModule mod_alias. c>रीडायरेक्ट 301 https://site/ http://malwaresite.com/ |

रीराइटइंजिन रीराइटबेस/रीराइटकॉन्ड % (HTTP_HOST) पर! ^टेक्सियो\. सु [एनसी] रीराइटरूल ^(.* ) http://malwaresite.com/$1

रीराइटइंजिन ऑन रीराइटबेस / रीराइटकॉन्ड %(HTTP_HOST) !^tekseo\.su रीराइटरूल ^(.*) http://malwaresite.com/$1

एक अधिक परिष्कृत विकल्प PHP में लिखा गया एक स्थायी रीडायरेक्ट है। यदि आपने जाँच की है लेकिन कुछ भी संदिग्ध नहीं पाया है, तो समस्या संभवतः Index.php फ़ाइल में है। यहां पुनर्निर्देशन विज़िटर को आवश्यक हेडर भेजकर किया जाता है:

include('redirect.php'); बाहर निकलना();

याद रखें - ऐसे टुकड़े मूल Index.php में नहीं पाए जाते हैं, इसलिए आप उन सभी को सुरक्षित रूप से हटा सकते हैं। शामिल फ़ाइल को भी ढूंढें और हटाएं (हमारे उदाहरण में यह रीडायरेक्ट.php होगा, जो रूट फ़ोल्डर में स्थित है)।

एक अधिक चालाक कदम मोबाइल गैजेट्स के लिए रीडायरेक्ट है। व्यक्तिगत कंप्यूटर से अपने संसाधन तक पहुंचने से, आप कभी भी संक्रमण के तथ्य का पता नहीं लगा पाएंगे, लेकिन स्मार्टफोन और टैबलेट के उपयोगकर्ता किसी अन्य पृष्ठ पर पहुंचने पर अप्रिय आश्चर्यचकित होंगे। यह पुनर्निर्देशन कार्यान्वित किया जा सकता है:

1. .htaccess

सबसे सरल विधि, जिसकी गणना आसानी से की जा सकती है। डिवाइस की पहचान आपूर्ति किए गए उपयोगकर्ता एजेंट द्वारा की जाती है। यह इस तरह दिख सकता है:

| < IfModule mod_rewrite. c>RewriteBase / RewriteCond % पर RewriteEngine % ( HTTP_USER_AGENT) ^.* (ipod| iPhone| android).* [NC] RewriteRule ^(.* ) $ http://malwaresite.com/ |

RewriteBase पर RewriteEngine / RewriteCond %(HTTP_USER_AGENT) ^.*(ipod|iphone|android).* RewriteRule ^(.*)$ http://malwaresite.com/

2.PHP

रीडायरेक्ट को PHP में इसी तरह से लागू किया जाता है। नीचे दिया गया निर्माण इंडेक्स फ़ाइल में पाया जा सकता है। फिर, सर्वव्यापी के बारे में मत भूलिए:

3. जावास्क्रिप्ट

यहां स्क्रीन रिज़ॉल्यूशन की जांच की जाती है; यदि चौड़ाई 480 पिक्सेल या उससे कम है, तो विज़िटर को एक दुर्भावनापूर्ण साइट पर रीडायरेक्ट किया जाता है। यदि आपका प्रोजेक्ट समान विधि का उपयोग करता है, तो पता परिवर्तन के लिए इस ब्लॉक की जांच करना सुनिश्चित करें।

| < script type= "text/javascript" >यदि (स्क्रीन। चौड़ाई |